Ze względu na przepływ tak dużych pieniędzy przez kasyna, tego typu placówki same w sobie podlegają ścisłym regulacjom w zakresie bezpieczeństwa.

Jednym z najważniejszych obszarów bezpieczeństwa kasyna jest fizyczna kontrola kluczy, ponieważ urządzenia te umożliwiają dostęp do wszystkich najbardziej wrażliwych i ściśle zabezpieczonych obszarów, w tym do sal liczenia i skrzynek wrzutowych. Dlatego zasady i przepisy dotyczące kontroli kluczy są niezwykle ważne dla utrzymania ścisłej kontroli, przy jednoczesnej minimalizacji strat i oszustw.

Kasyna, które nadal stosują ręczne rejestry do kontroli kluczy, są stale narażone na ryzyko. Takie podejście jest podatne na wiele naturalnych problemów, takich jak niejasne i nieczytelne podpisy, uszkodzone lub zagubione rejestry oraz czasochłonne procesy odpisywania. Co gorsza, pracochłonność lokalizowania, analizowania i sprawdzania kluczy z dużej liczby kas jest bardzo wysoka, co wywiera ogromną presję na audyt i śledzenie kluczy, utrudniając dokładne śledzenie kluczy i negatywnie wpływając na zgodność z przepisami.

Wybierając rozwiązanie do kontroli i zarządzania kluczami, które spełni potrzeby środowiska kasyna, należy wziąć pod uwagę ważne funkcje.

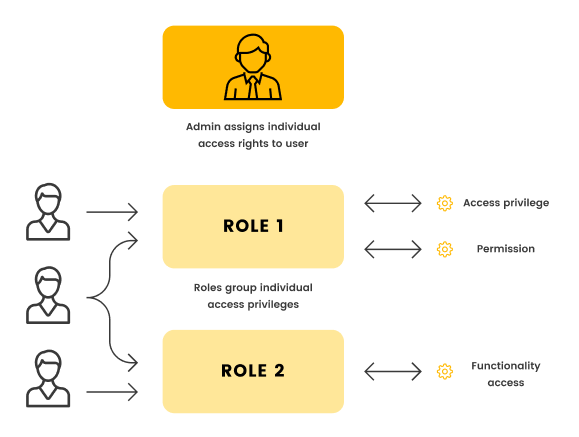

1.Rola uprawnień użytkownika

Role uprawnień przyznają użytkownikom z uprawnieniami do zarządzania rolami uprawnienia administracyjne do modułów systemowych oraz dostęp do modułów z ograniczeniami. Dlatego też konieczne jest dostosowanie typów ról, które są bardziej odpowiednie dla kasyna, w środkowym zakresie uprawnień, zarówno dla ról administratora, jak i zwykłego użytkownika.

2. Centralne zarządzanie kluczami

Centralizacja dużej liczby kluczy fizycznych, zamkniętych w bezpiecznych i solidnych szafkach zgodnie z ustalonymi wcześniej zasadami, sprawia, że zarządzanie kluczami jest bardziej zorganizowane i przejrzyste na pierwszy rzut oka.

3. Zamykanie kluczy indywidualnie

Klucze do szafki na monety w automacie do monet, klucze do drzwi automatu do monet, klucze do szafki na monety, klucze do kiosku, klucze do zawartości pojemnika na monety w odbiorniku waluty oraz klucze do otwierania pojemnika na monety w odbiorniku waluty są blokowane oddzielnie od siebie w systemie kontroli kluczy

4. Uprawnienia klucza są konfigurowalne

Kontrola dostępu jest jednym z podstawowych założeń zarządzania kluczami, a dostęp do kluczy nieautoryzowanych to ważny obszar, który podlega regulacjom. W środowisku kasyna klucze lub grupy kluczy powinny być konfigurowalne. Zamiast ogólnego założenia, że „wszystkie klucze są dostępne, o ile znajdują się w zamkniętej przestrzeni”, administrator ma swobodę autoryzowania użytkowników do poszczególnych, konkretnych kluczy i może w pełni kontrolować, „kto ma dostęp do których kluczy”. Na przykład, tylko pracownicy upoważnieni do oddawania monet z pojemników na monety mają dostęp do kluczy do otwierania pojemników na monety, a tym pracownikom nie wolno uzyskiwać dostępu zarówno do kluczy do zawartości pojemników na monety, jak i do kluczy do otwierania pojemników na monety.

5. Godzina policyjna

Klucze fizyczne muszą być używane i zwracane w wyznaczonym czasie. W kasynie zawsze oczekujemy, że pracownicy zwrócą klucze do końca swojej zmiany. Zabraniamy zabierania kluczy poza godzinami pracy, zwykle związanymi z harmonogramem zmian, co eliminuje możliwość posiadania kluczy poza wyznaczonym czasem.

6. Wydarzenie lub wyjaśnienie

W przypadku zdarzenia, takiego jak zacięcie się maszyny, spór z klientem, przeniesienie maszyny w inne miejsce lub konserwacja, użytkownik zazwyczaj jest zobowiązany do dołączenia wcześniej przygotowanej notatki i odręcznego komentarza z wyjaśnieniem sytuacji przed odebraniem kluczy. Zgodnie z przepisami, w przypadku nieplanowanych wizyt użytkownicy powinni podać szczegółowy opis, w tym powód lub cel wizyty.

7. Zaawansowane technologie identyfikacji

Dobrze zaprojektowany system zarządzania kluczami powinien wykorzystywać bardziej zaawansowane technologie identyfikacji, takie jak biometria, skanowanie siatkówki oka, rozpoznawanie twarzy itp. (jeśli to możliwe, należy unikać podawania kodu PIN).

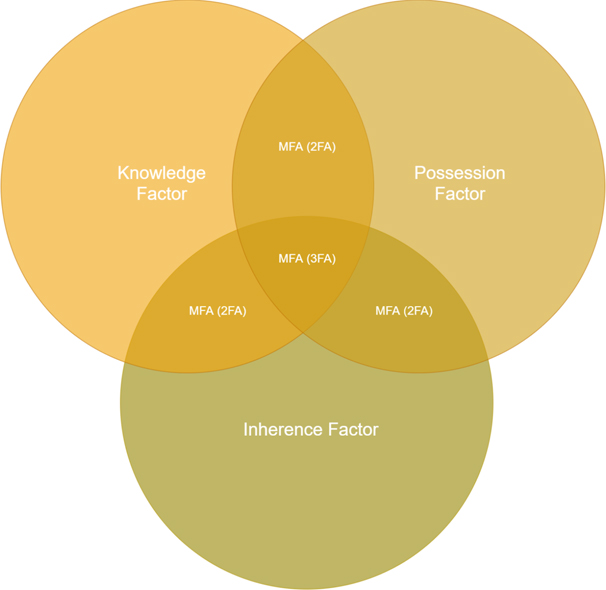

8. Wiele warstw zabezpieczeń

Przed uzyskaniem dostępu do jakiegokolwiek klucza w systemie, każdy użytkownik powinien przejść co najmniej dwa etapy zabezpieczeń. Identyfikacja biometryczna, PIN lub przeciągnięcie karty identyfikacyjnej w celu weryfikacji danych użytkownika nie wystarczą osobno. Uwierzytelnianie wieloskładnikowe (MFA) to metoda bezpieczeństwa, która wymaga od użytkowników podania co najmniej dwóch czynników uwierzytelniających (tj. danych logowania) w celu potwierdzenia tożsamości i uzyskania dostępu do obiektu.

Celem uwierzytelniania wieloskładnikowego (MFA) jest uniemożliwienie nieautoryzowanym użytkownikom wstępu do obiektu poprzez dodanie dodatkowej warstwy uwierzytelniania do procesu kontroli dostępu. MFA umożliwia firmom monitorowanie i ochronę najbardziej wrażliwych informacji i sieci. Dobra strategia uwierzytelniania wieloskładnikowego (MFA) ma na celu znalezienie równowagi między komfortem użytkownika a zwiększonym bezpieczeństwem w miejscu pracy.

MFA wykorzystuje dwie lub więcej odrębnych form uwierzytelniania, w tym:

- Czynniki wiedzy. Co wie użytkownik (hasło i kod dostępu)

- Czynniki posiadania. Co posiada użytkownik (karta dostępu, kod dostępu i urządzenie mobilne)

- Czynniki wrodzone. Czym jest użytkownik (biometria)

Uwierzytelnianie wieloskładnikowe (MFA) przynosi systemowi dostępu szereg korzyści, w tym zwiększone bezpieczeństwo i zgodność ze standardami. Każdy użytkownik powinien przejść co najmniej dwie warstwy zabezpieczeń przed uzyskaniem dostępu do klucza.

9. Zasada dwóch lub trzech mężczyzn

W przypadku niektórych kluczy lub zestawów kluczy o wysokim stopniu poufności, przepisy mogą wymagać podpisów dwóch lub trzech osób, po jednej z trzech różnych działów, zazwyczaj członka zespołu odpowiedzialnego za odbiór kluczy, kasjera i pracownika ochrony. Drzwi szafki nie powinny się otwierać, dopóki system nie zweryfikuje, czy użytkownik ma uprawnienia do konkretnego żądanego klucza.

Zgodnie z przepisami dotyczącymi gier hazardowych, fizyczne przechowywanie kluczy, w tym duplikatów, potrzebnych do dostępu do szafek wrzutowych na monety w automatach do gier wymaga zaangażowania dwóch pracowników, z których jeden jest niezależny od działu automatów. Fizyczne przechowywanie kluczy, w tym duplikatów, potrzebnych do dostępu do zawartości skrzynek wrzutowych akceptora waluty wymaga fizycznego zaangażowania pracowników z trzech różnych działów. Ponadto, co najmniej trzech członków zespołu liczącego jest zobowiązanych do obecności podczas wydawania kluczy do akceptora waluty i pomieszczenia do liczenia monet oraz innych kluczy do liczenia, a także do ich przechowywania do momentu ich zwrotu.

10. Kluczowy raport

Przepisy dotyczące gier hazardowych wymagają regularnych audytów, aby zapewnić pełną zgodność kasyna z przepisami. Na przykład, gdy pracownicy podpisują klucze do skrzynek wrzutowych do gier stołowych, Komisja ds. Gier Hazardowych stanu Nevada (Nevada Gaming Commission) wymaga sporządzania oddzielnych raportów zawierających datę, godzinę, numer stołu, powód dostępu oraz podpis lub podpis elektroniczny.

„Podpis elektroniczny” obejmuje unikalny kod PIN lub kartę pracownika, lub biometryczny identyfikator pracownika, zweryfikowany i zarejestrowany za pomocą komputerowego systemu bezpieczeństwa kluczy. System zarządzania kluczami powinien posiadać dedykowane oprogramowanie, które umożliwia użytkownikowi konfigurowanie wszystkich tych i wielu innych rodzajów raportów. Solidny system raportowania znacznie ułatwi firmie śledzenie i usprawnianie procesów, zapewnienie uczciwości pracowników oraz minimalizowanie zagrożeń bezpieczeństwa.

11. E-maile z alertami

Funkcja powiadomień e-mail i SMS dla systemów kontroli kluczy zapewnia kadrze zarządzającej terminowe alerty o wszelkich działaniach zaprogramowanych w systemie. Systemy kontroli kluczy wyposażone w tę funkcję mogą wysyłać wiadomości e-mail do określonych odbiorców. Wiadomości e-mail mogą być bezpiecznie wysyłane z zewnętrznej lub hostowanej w Internecie usługi poczty elektronicznej. Znaczniki czasu są precyzyjne co do sekundy, a wiadomości e-mail są przesyłane na serwer i dostarczane szybciej, dostarczając dokładne informacje, na podstawie których można szybciej i skuteczniej zareagować. Na przykład klucz do kasetki na pieniądze może być wstępnie zaprogramowany tak, aby kadra zarządzająca otrzymywała powiadomienie o jego wyjęciu. Osobie próbującej opuścić budynek bez oddania klucza do szafki na klucze można również odmówić wyjścia z kartą dostępu, co spowoduje wysłanie alarmu do ochrony.

12. Wygoda

Przydatne dla autoryzowanych użytkowników jest szybki dostęp do konkretnych kluczy lub zestawów kluczy. Dzięki natychmiastowemu zwolnieniu klucza, użytkownicy po prostu wprowadzają swoje dane uwierzytelniające, a system rozpoznaje, czy posiadają już konkretny klucz i odblokowuje go do natychmiastowego użycia. Zwrot kluczy jest równie szybki i łatwy. To oszczędza czas, skraca czas szkolenia i eliminuje bariery językowe.

13. Rozszerzalny

Rozwiązanie powinno być również modułowe i skalowalne, aby liczba klawiszy i zakres funkcji mogły się zmieniać i rosnąć wraz ze zmianami w firmie.

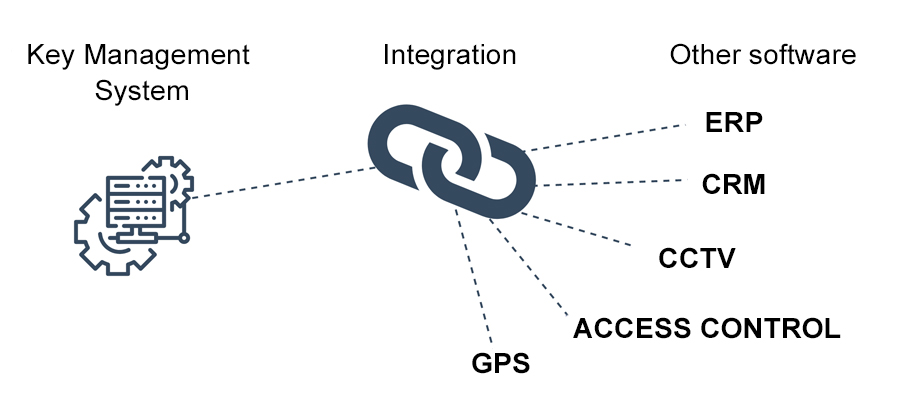

14. Możliwość integracji z istniejącymi systemami

Zintegrowane systemy pozwalają zespołowi pracować na jednej aplikacji, ograniczając konieczność przełączania się między systemami i zwiększając produktywność. Utrzymuj jedno źródło danych, zapewniając płynny przepływ danych między systemami. W szczególności, konfigurowanie użytkowników i uprawnień dostępu jest szybkie i łatwe po integracji z istniejącymi bazami danych. Pod względem kosztów, integracja systemów redukuje narzut, oszczędzając czas i reinwestując go w inne ważne obszary działalności.

15. Łatwy w użyciu

Wreszcie, system powinien być łatwy w obsłudze, ponieważ szkolenie może być kosztowne, a dostęp do niego będzie musiało uzyskać wielu różnych pracowników.

Mając na uwadze te elementy, kasyno może mądrze zarządzać swoim systemem kontroli kluczy.

Czas publikacji: 19 czerwca 2023 r.